本文介绍了ThinkPHP最新漏洞的相关信息。该漏洞可能会影响使用ThinkPHP框架的网站的安全性,攻击者可能利用该漏洞进行恶意攻击和非法访问。文章详细描述了漏洞的性质、影响及如何利用,同时提供了针对该漏洞的防范措施和建议,以帮助网站管理员和开发者及时修复漏洞并加强网站安全防护。

本文目录导读:

随着互联网的快速发展,各种编程框架的应用也越来越广泛,ThinkPHP作为一种流行的PHP开发框架,被广泛应用于Web应用程序的开发中,随着其应用的普及,ThinkPHP的漏洞问题也逐渐浮出水面,本文将探讨关于ThinkPHP最新漏洞的相关信息。

ThinkPHP最新漏洞概述

ThinkPHP框架被发现存在新的安全漏洞,这些漏洞可能会使攻击者利用漏洞对使用ThinkPHP框架开发的网站进行攻击,从而获取敏感信息、篡改数据甚至完全控制网站,对于使用ThinkPHP框架的开发者来说,了解并修复这些漏洞至关重要。

ThinkPHP最新漏洞细节

1、输入验证漏洞:ThinkPHP框架在处理用户输入时存在验证不严格的问题,攻击者可以通过输入恶意代码或特殊字符来绕过服务器的安全验证,进而执行恶意操作,为了修复这一漏洞,开发者应加强输入验证,使用安全的输入处理方法,并对用户输入进行严格的过滤和转义。

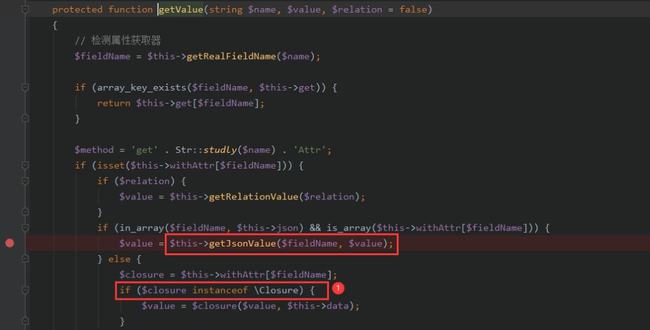

2、远程代码执行漏洞:在某些情况下,ThinkPHP框架允许远程代码的执行,攻击者可以利用这一漏洞在服务器上执行恶意代码,从而实现对服务器的控制,为了修复这一漏洞,开发者应禁用或限制远程代码的执行功能,并对执行远程代码的操作进行严格的安全验证和授权控制。

3、SQL注入漏洞:SQL注入是一种常见的安全漏洞,攻击者可以利用这一漏洞在数据库中执行恶意SQL语句,ThinkPHP框架在处理数据库查询时存在SQL注入的风险,为了修复这一漏洞,开发者应使用参数化查询或预编译语句来避免直接拼接SQL语句,以减少SQL注入的风险。

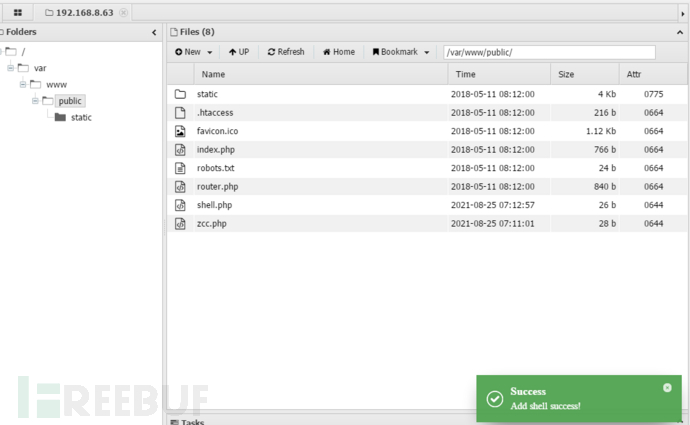

4、文件上传漏洞:文件上传功能在某些ThinkPHP应用程序中可能存在安全隐患,攻击者可以利用文件上传功能上传恶意文件,进而执行恶意操作,为了修复这一漏洞,开发者应对上传的文件进行严格的安全验证和过滤,限制上传文件的类型和大小,并将上传的文件保存在安全的位置。

如何修复ThinkPHP最新漏洞

针对上述漏洞,以下是一些建议的修复措施:

1、及时更新:使用ThinkPHP框架的开发者应及时关注官方发布的安全公告,并尽快更新框架版本以修复已知漏洞。

2、加强输入验证:对用户输入进行严格的验证和过滤,使用安全的输入处理方法,避免恶意代码的注入。

3、限制远程代码执行:禁用或限制远程代码的执行功能,对执行远程代码的操作进行严格的安全验证和授权控制。

4、使用参数化查询:避免直接拼接SQL语句,使用参数化查询或预编译语句来减少SQL注入的风险。

5、加强文件上传安全:对上传的文件进行严格的安全验证和过滤,限制上传文件的类型和大小,并将上传的文件保存在安全的位置。

6、定期安全审计:定期对网站进行安全审计,检查是否存在其他潜在的安全风险并进行修复。

ThinkPHP最新漏洞的存在对使用ThinkPHP框架的开发者提出了警示,为了保障网站的安全,开发者应及时关注官方发布的安全公告,加强输入验证、限制远程代码执行、使用参数化查询、加强文件上传安全等措施,定期安全审计也是确保网站安全的重要手段,只有采取全面的安全措施,才能有效防止ThinkPHP最新漏洞对网站造成威胁。

京公网安备11000000000001号

京公网安备11000000000001号 京ICP备11000001号

京ICP备11000001号

还没有评论,来说两句吧...